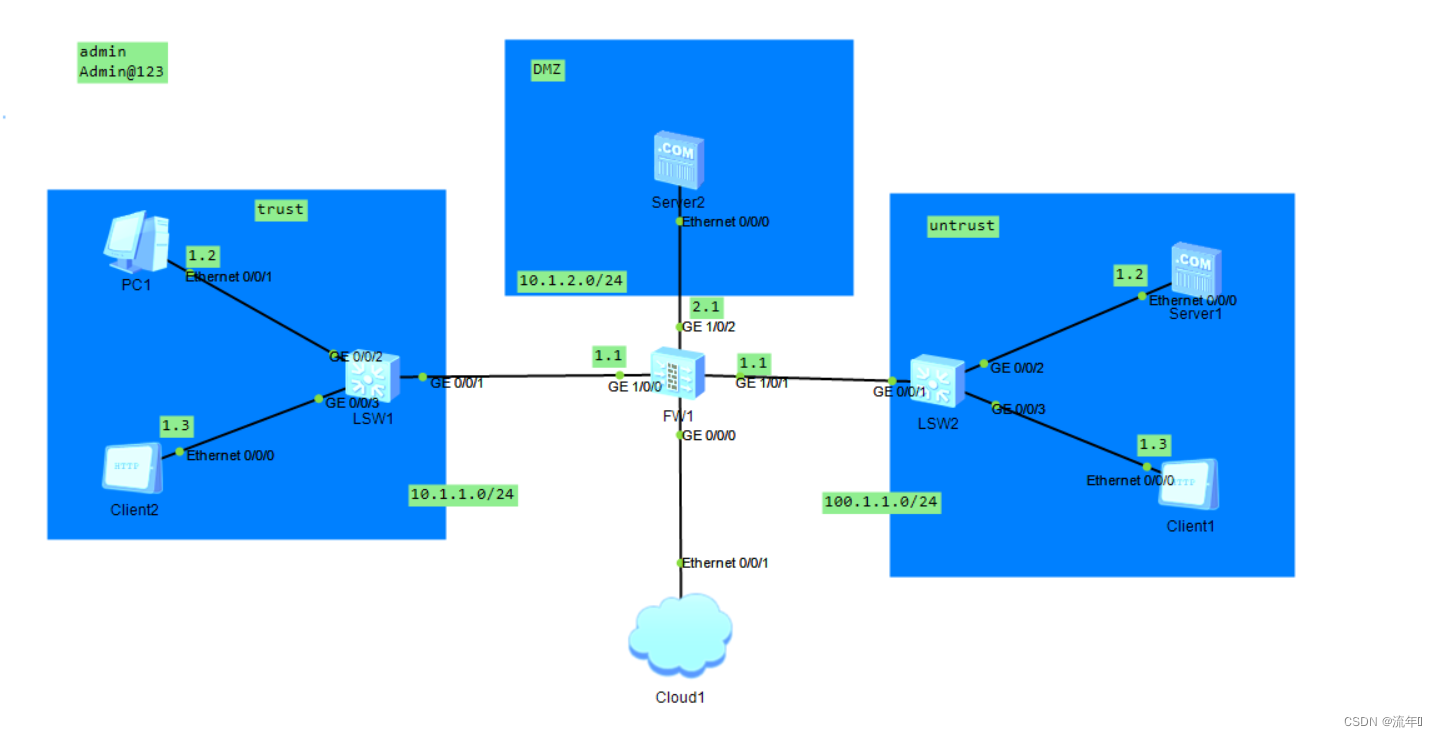

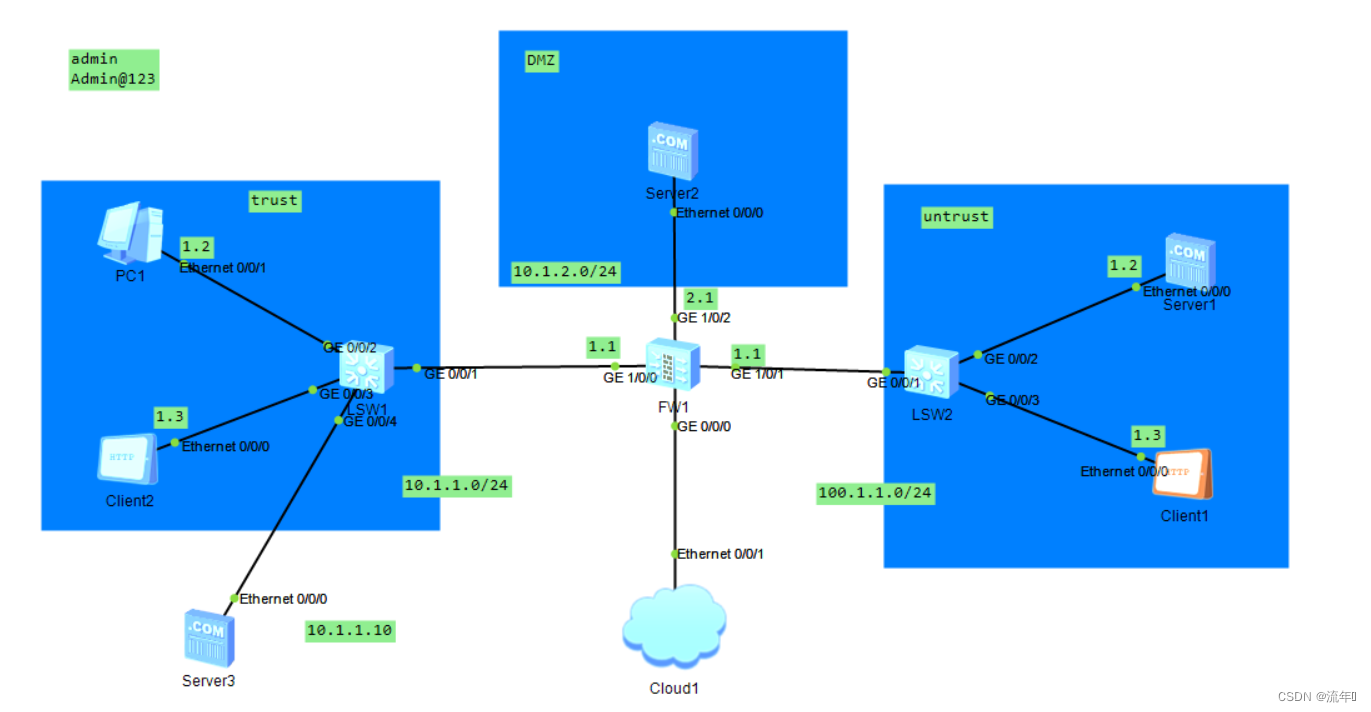

源NAT、server nat 、域内双向nat、域间双向nat配置

目录标题

- 源NAT

- server nat

- 域间双向NAT

- 域内双向NAT

源NAT

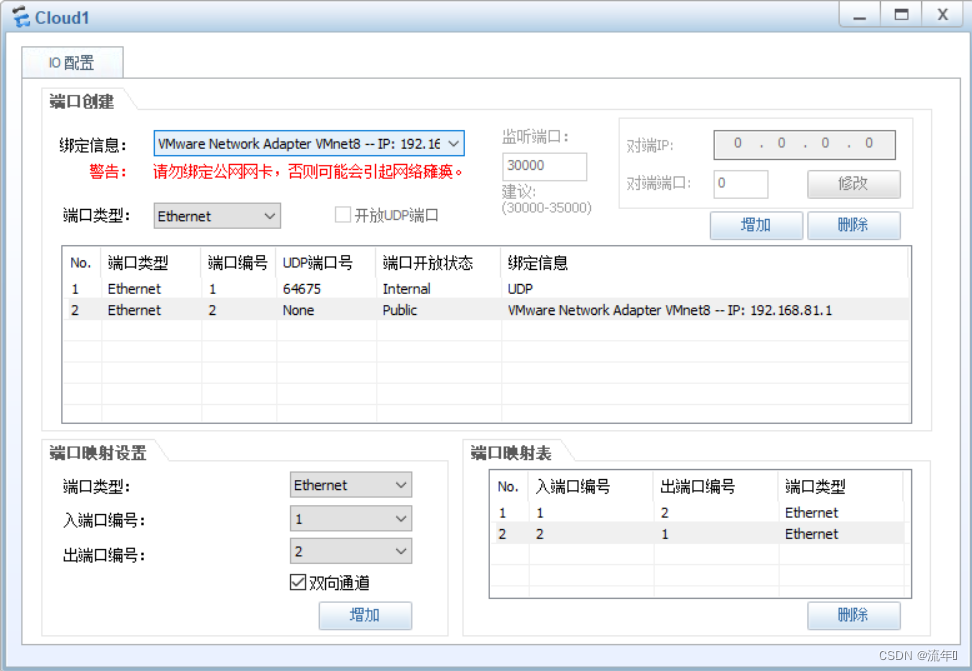

先配置cloud1

然后在WF1上配置0/0/0接口IP地址并开启服务

[USG6000V1]int g0/0/0

[USG6000V1-GigabitEthernet0/0/0]ip add 192.168.81.2 24

[USG6000V1-GigabitEthernet0/0/0]service-manage all permit

在浏览器上输入刚添加的IP地址,进入华为防火墙图形化界面

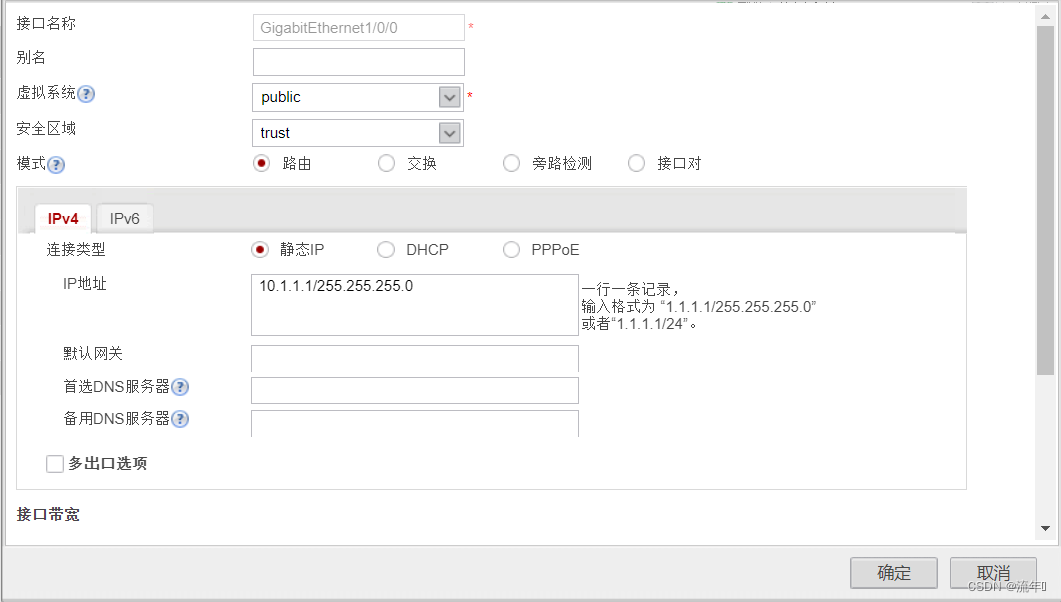

在分别在g1/0/1、g1/0/0、g1/0/2上添加IP地址和安全区域

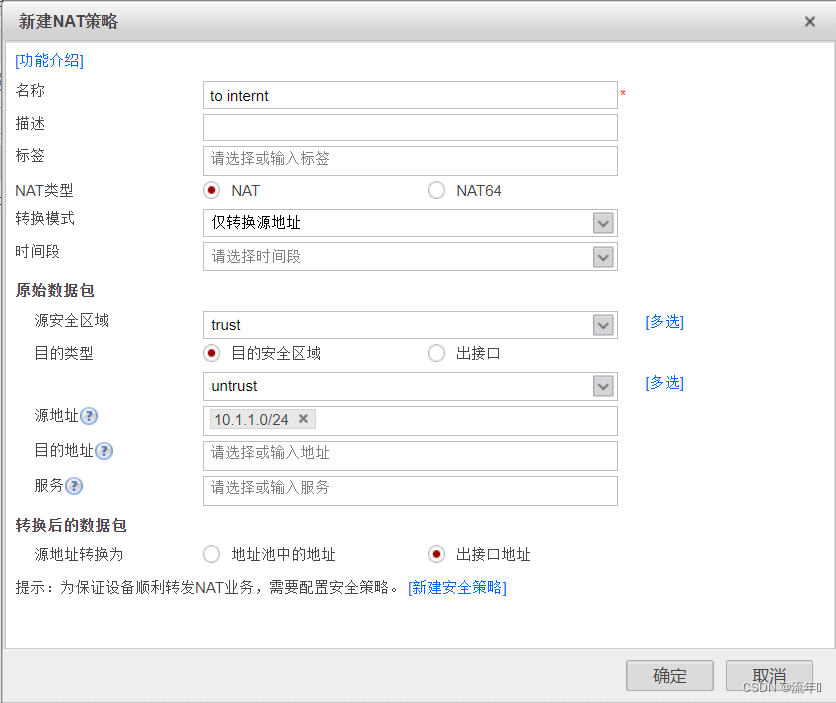

新建NAT策略

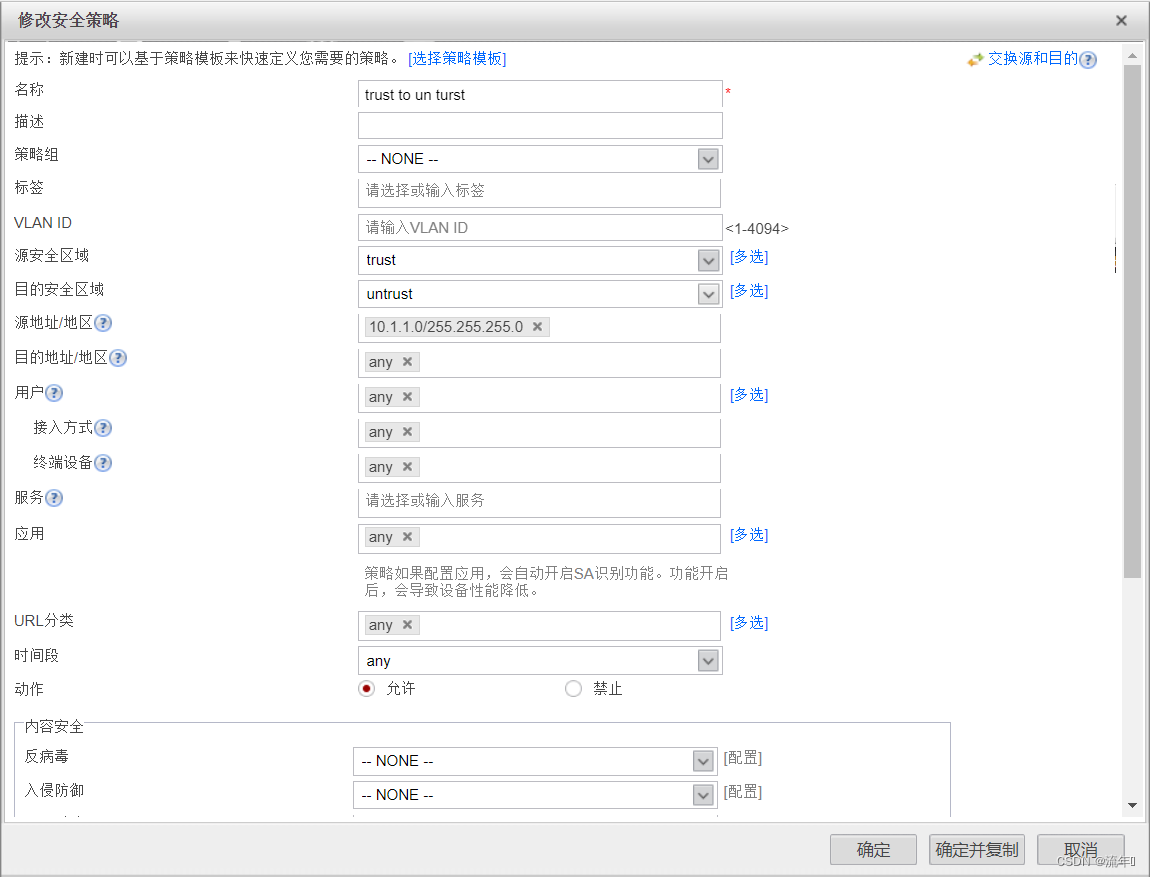

对于防火墙来说,我们需要考虑转换和放行。NAT策略只是转换了,防火墙不放行,所以还需要做个放行策略。

最后可以在LSW1上接个路由器,用路由器ping 100.1.1.3。通了说明成功了

server nat

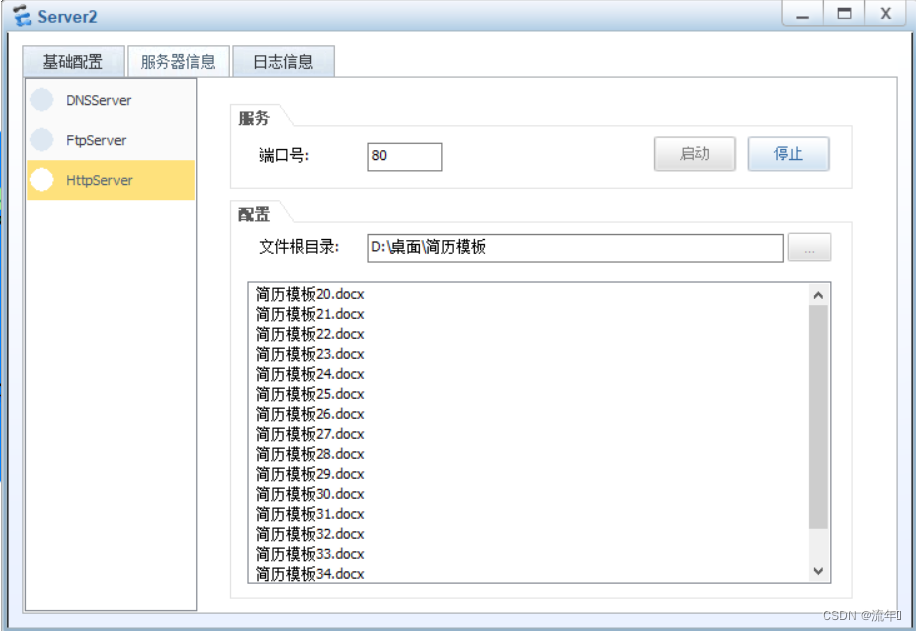

开启DMZ区域的http服务器

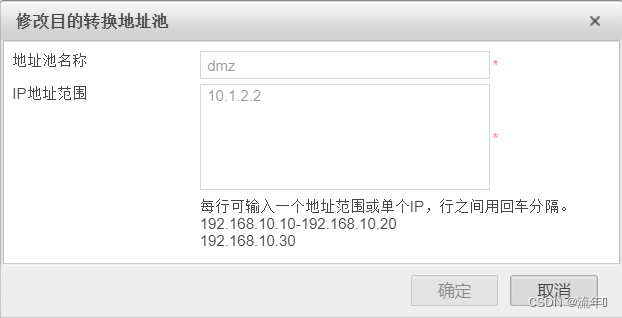

做服务器映射

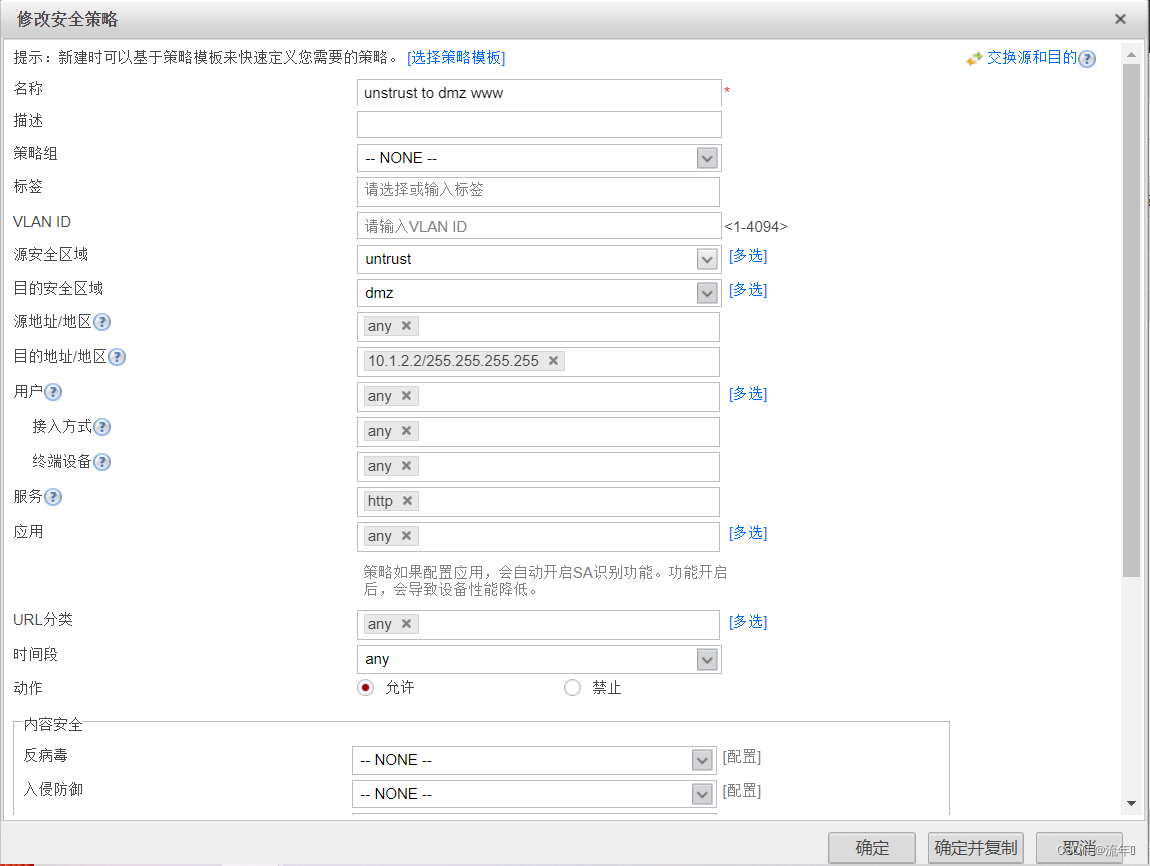

做unntrust to dmz www的安全策略

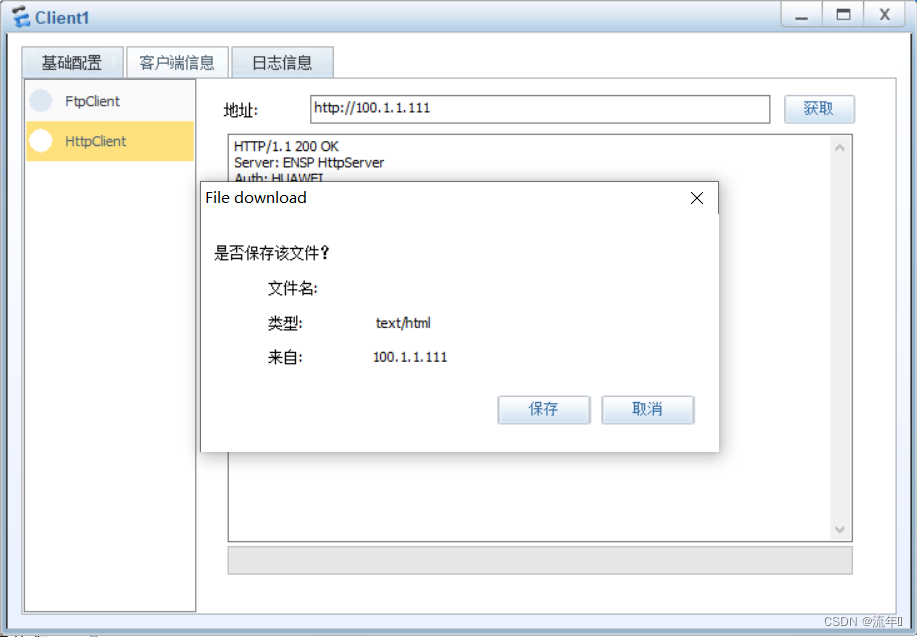

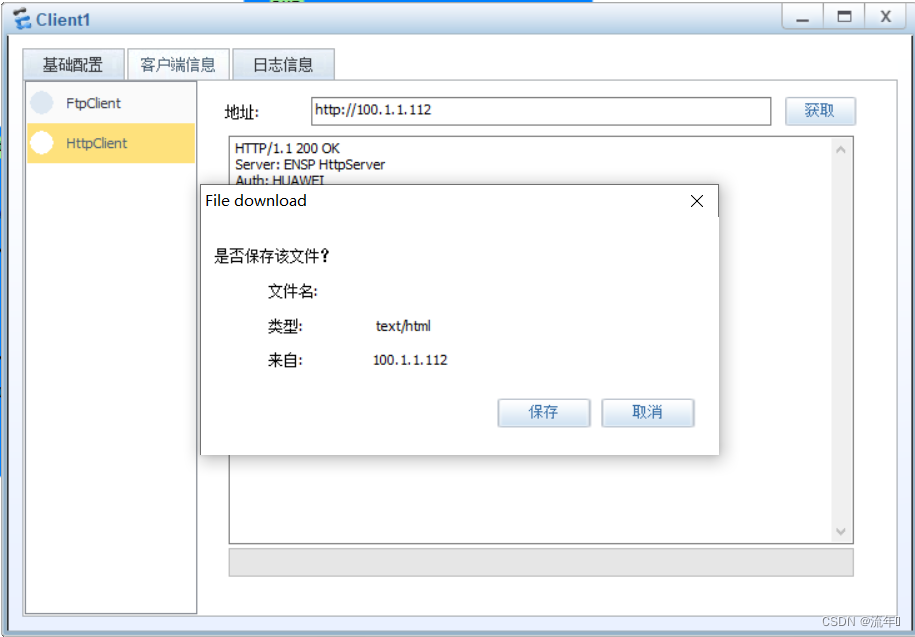

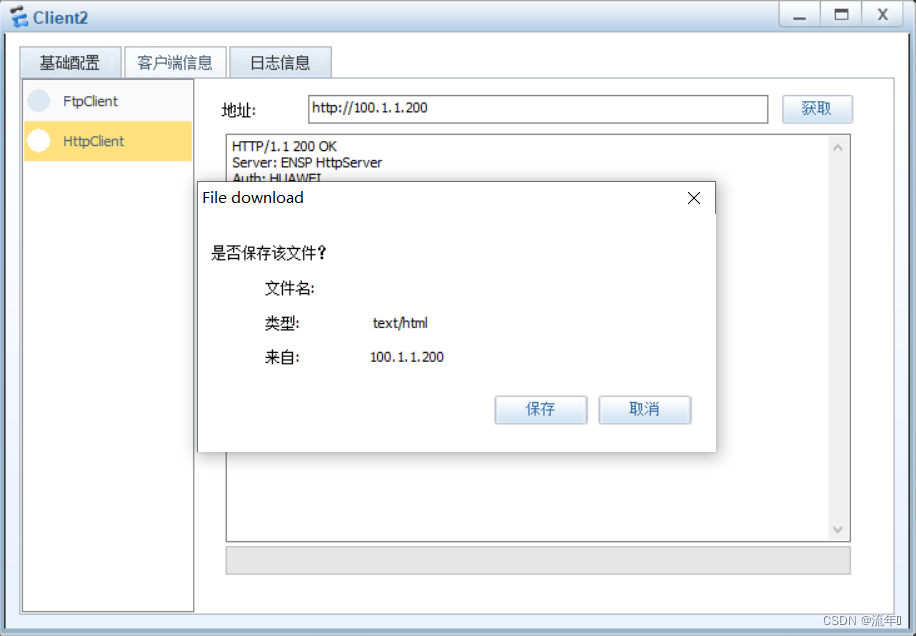

访问看看

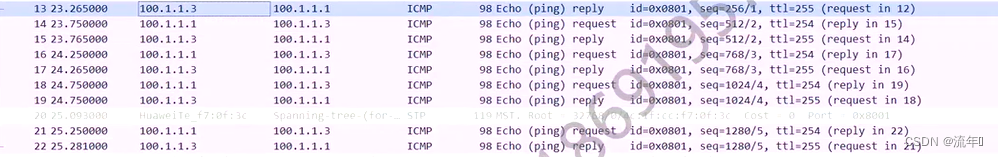

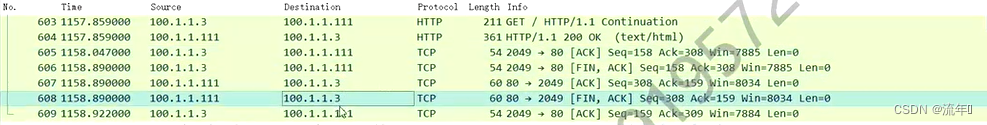

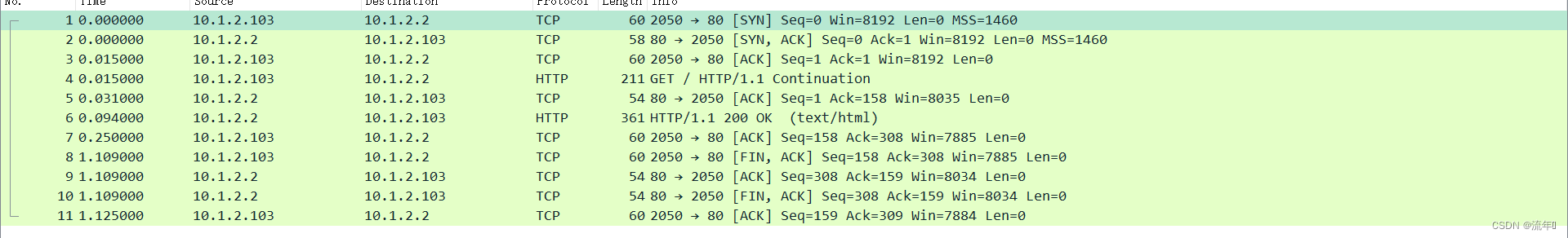

转包可以看见,转换成功。

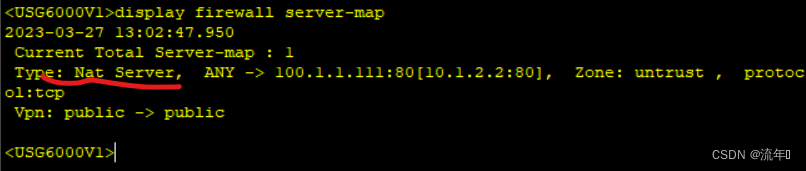

在防火墙上可以查看

域间双向NAT

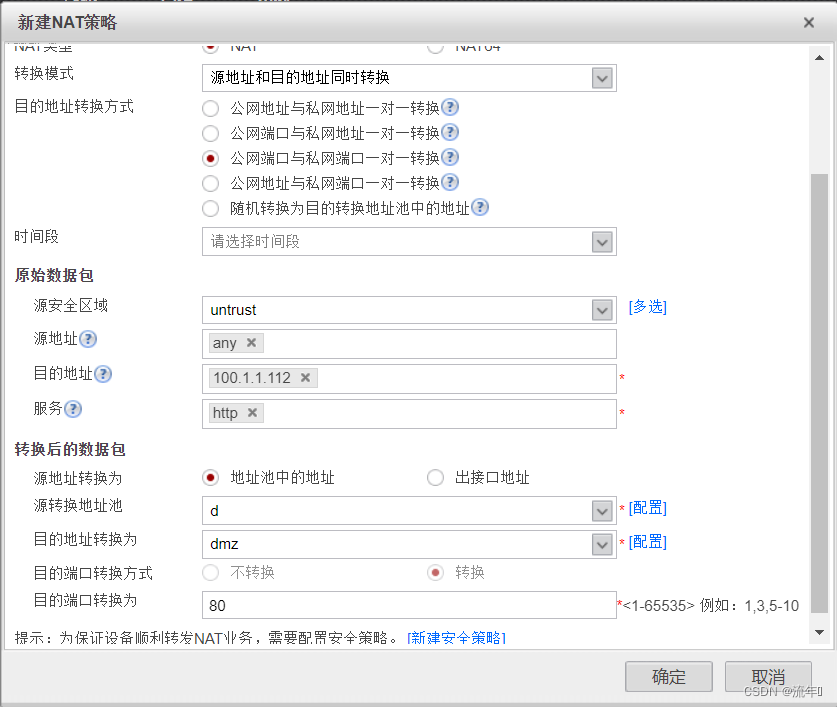

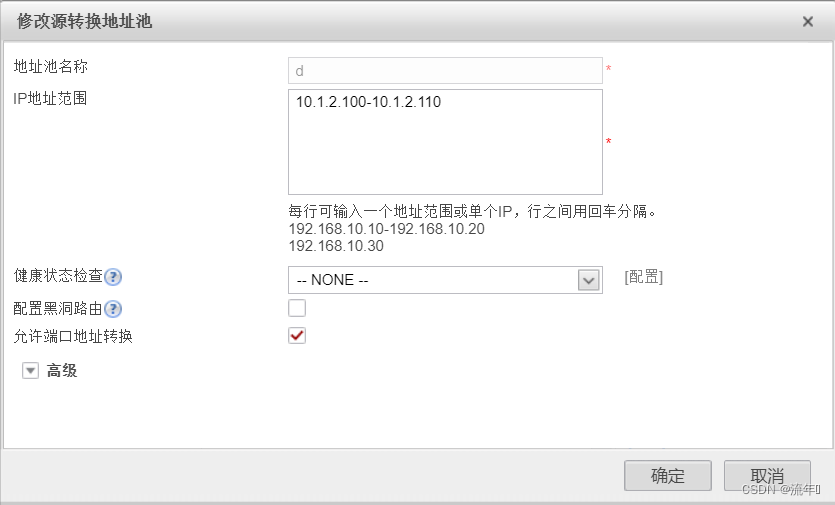

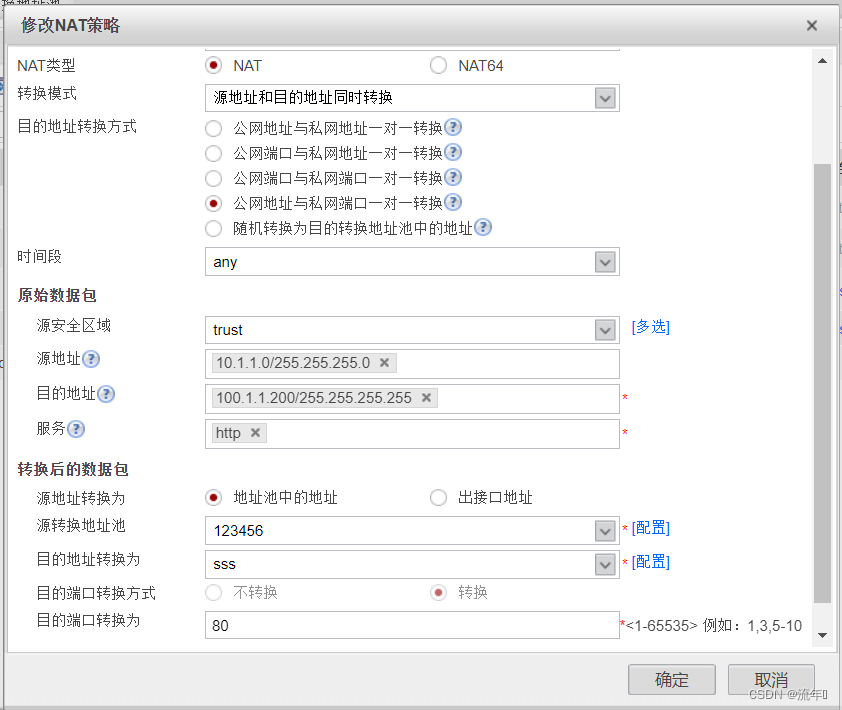

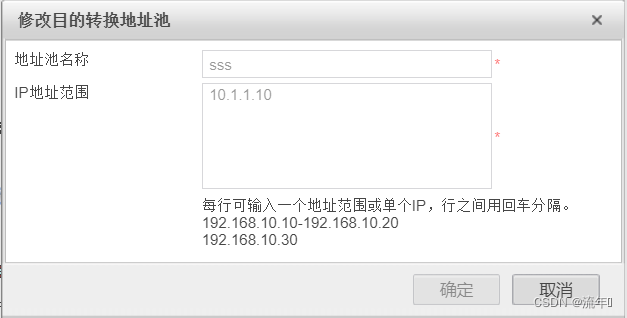

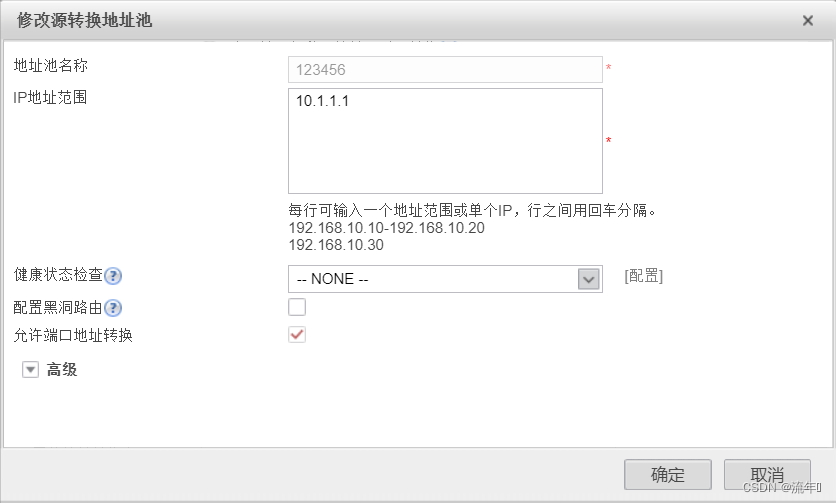

新建一个名称为du的NAT策略

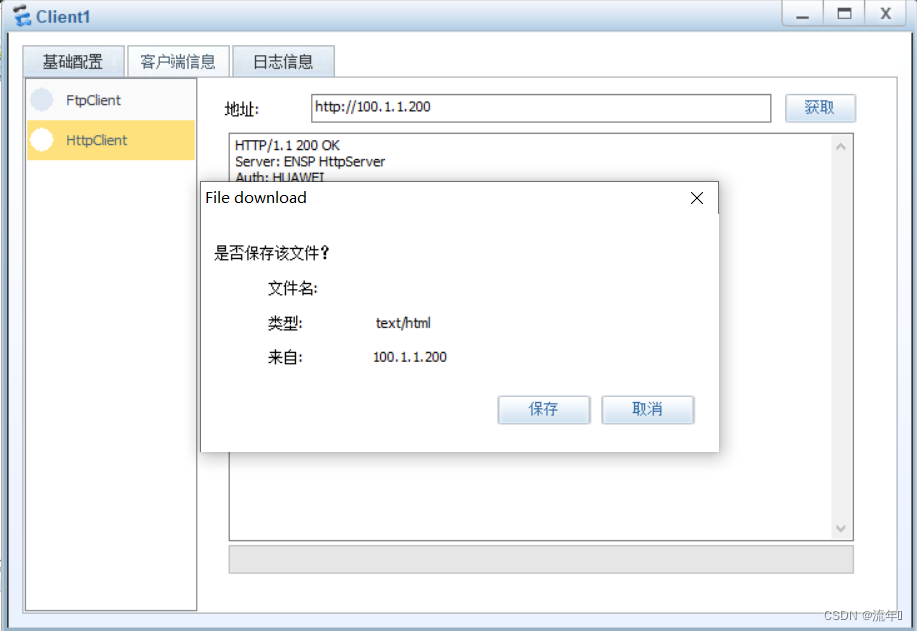

在客户端Client1上测试

域内双向NAT

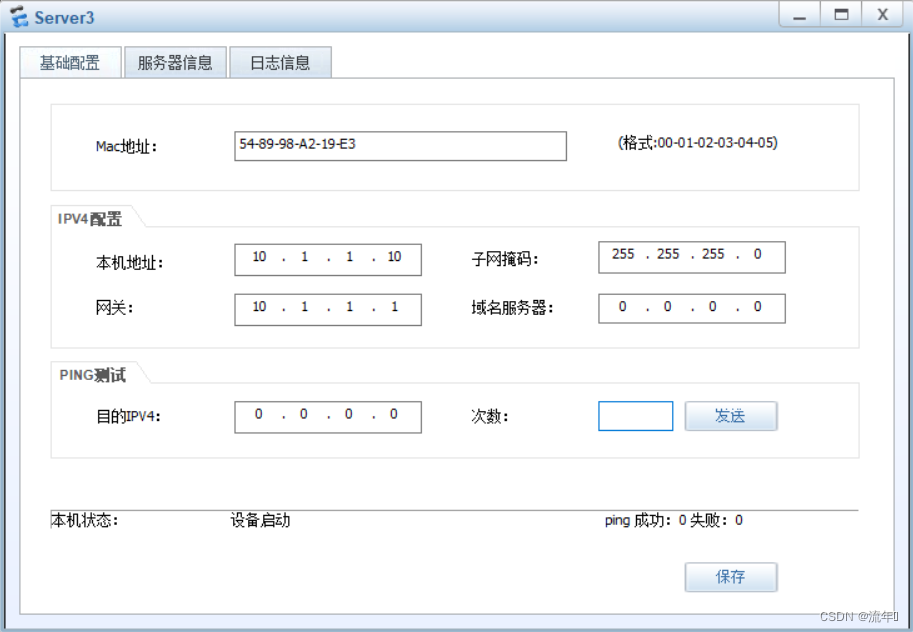

配置server3服务器

新建服务器映射

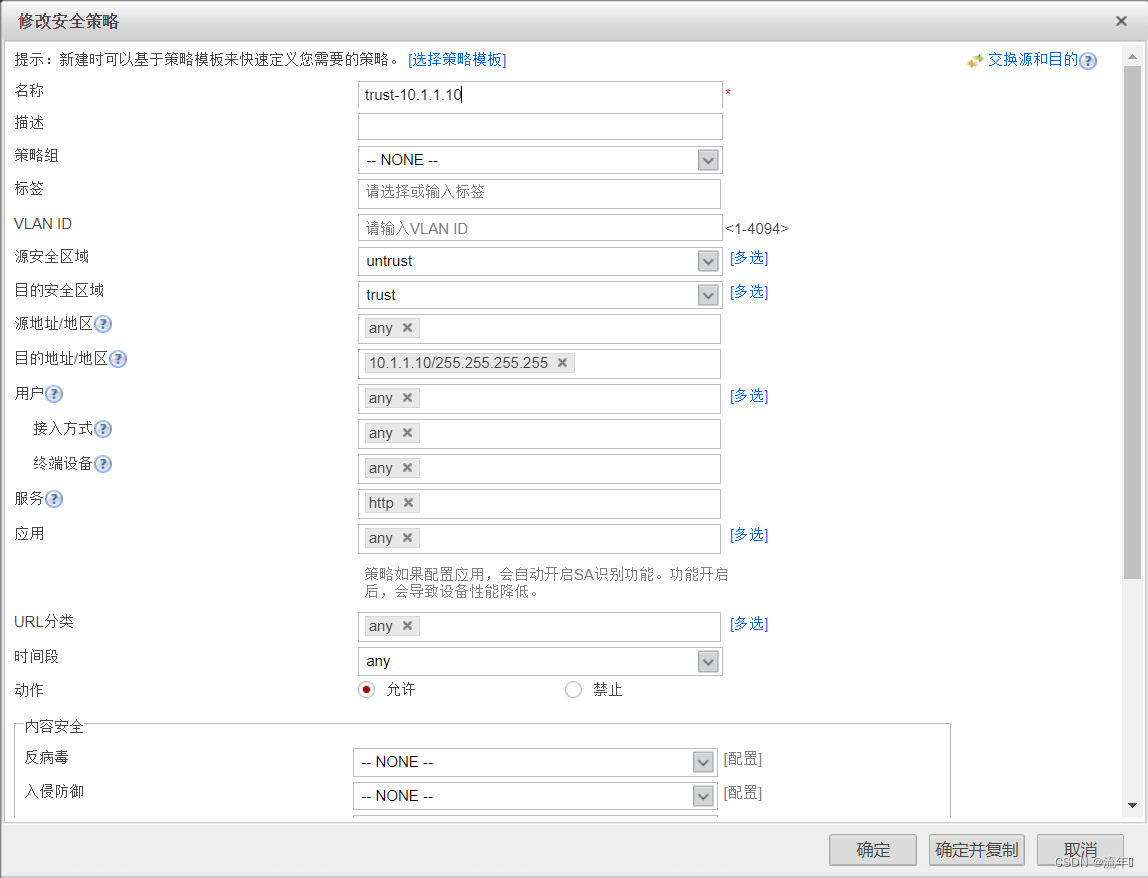

新建安全策略

访问服务器,发现外网可以访问

内网不能访问

先做nat策略(trust双转)

访问内网

1161

1161

暂无认证

暂无认证

2401_84556190: 在尝试注入后,我发现我输入的全部被实体转义了,而htmlspecialchars()没做设置,默认过滤双引号。

2401_83849241: 为什么有时候可以ping通,有时候不行,知道为什么吗

CSDN-Ada助手: 恭喜你,获得了 2023 博客之星评选的入围资格,请看这个帖子 (https://bbs.csdn.net/topics/616208859?utm_source=blogger_star_comment)。 请在这里提供反馈: https://blogdev.blog.csdn.net/article/details/129986459?utm_source=blogger_star_comment。

沉迷ԅ学习: local 是100; trust是85; DMZ是50; Untrust是5。

小猿网: 优质好文,博主的文章细节很到位,兼顾实用性和可操作性,感谢博主的分享,期待博主持续带来更多好文