linux 内核支持sctp,Linux 内核 SCTP 协议漏洞分析与复现 (CVE-2019-8956)

一、 漏洞背景

Linux 内核 SCTP 协议实现中存在一个安全漏洞 CVE-2019-8956(CNVD-2019-06182、CNNVD-201902-823 ),可以导致拒绝服务。该漏洞存在于net/sctp/socket.c中的sctp_sendmsg()函数,该函数在处理 SENDALL 标志操作过程时存在use-after-free漏洞。

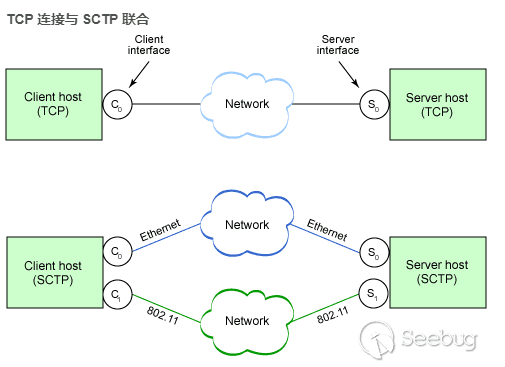

二、 SCTP协议简介

流控制传输协议(Stream Control Transmission Protocol,SCTP)是一种可靠的传输协议,它在两个端点之间提供稳定、有序的数据传递服务(非常类似于 TCP),并且可以保护数据消息边界(例如 UDP)。与 TCP 和 UDP 不同,SCTP 是通过多宿主(Multi-homing)和多流(Multi-streaming)功能提供这些收益的,这两种功能均可提高可用性。

多宿主(Multi-homing)为应用程序提供了比 TCP 更高的可用性。多宿主主机就是一台具有多个网络接口的主机,因此可以通过多个 IP 地址来访问这台主机。在 TCP 中,连接(connection) 是指两个端点之间的一个通道(在这种情况下,就是两台主机的网络接口之间的一个套接字)。SCTP 引入了“联合(association)”的概念,它也是存在于两台主机之间,但可以使用每台主机上的多个接口进行协作。

三、 漏洞原理

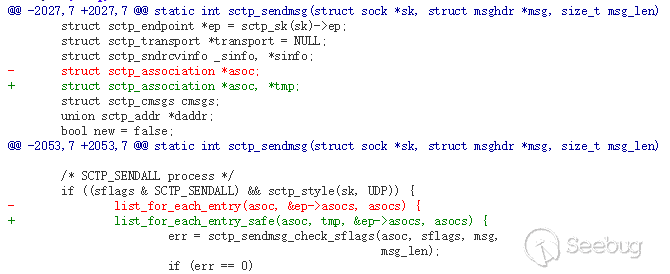

漏洞补丁代码如下,补丁代码将list_for_each_entry换成了list_for_each_entry_safe。

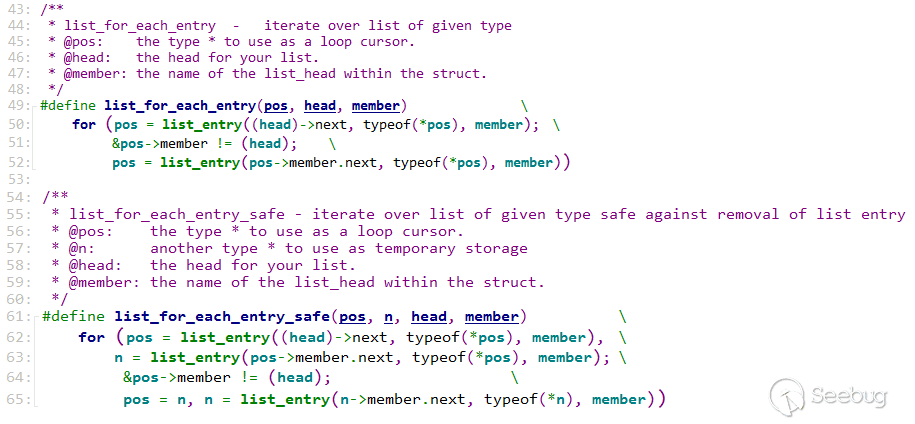

宏定义list_for_each_entry功能是遍历ep->asocs链表中的asoc节点。宏定义list_for_each_entry和list_for_each_entry_safe如下所示:

宏定义list_for_each_entry_safe中添加了一个 n,该 n 用来存放 pos 指向的节点的下一个节点位置。使用该宏可以对链表进行删除操作。

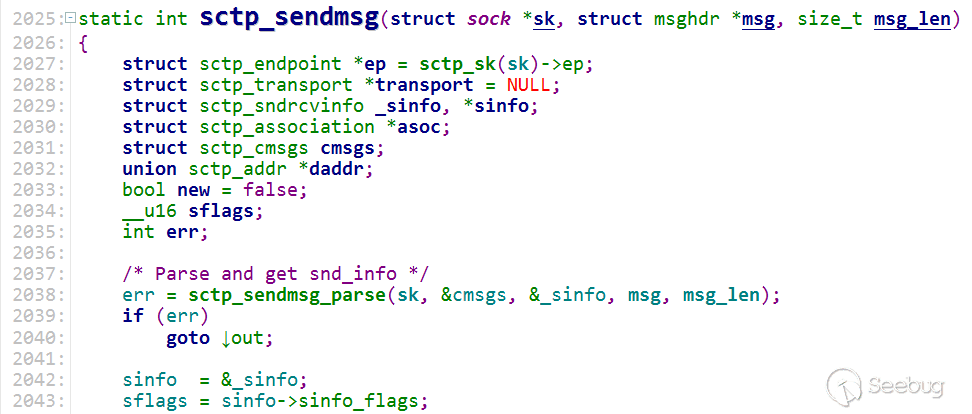

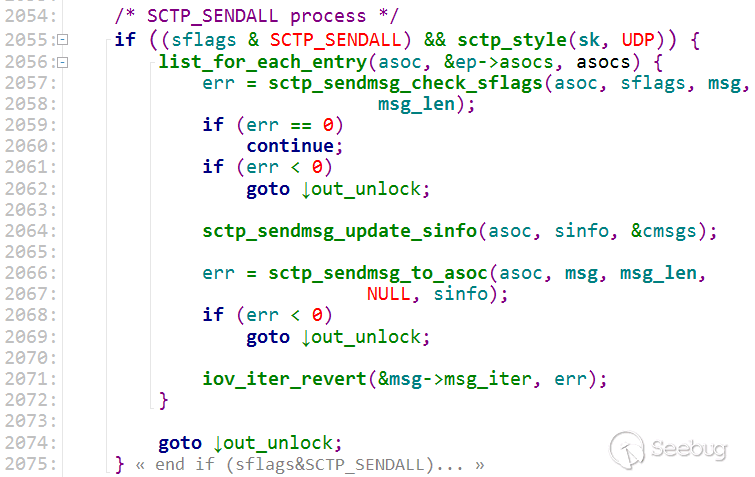

下面对sctp_sendmsg函数调用链进行分析。sctp_sendmsg是基于 SCTP 协议的sendmsg类型函数,用于发送 SCTP 数据包。关键实现如下:

行 2038,从msg中解析出sinfo;行 2043,获取到sflags。

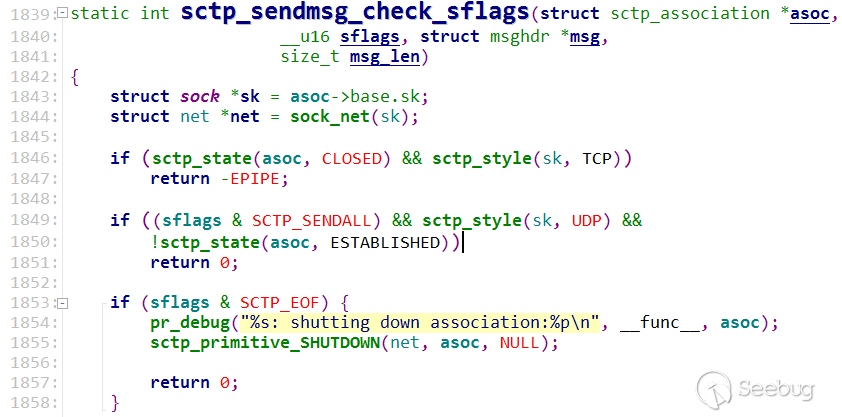

行 2055,判断sflags是否为SCTP_SENDALL。如果存在,进入list_for_each_entry循环中,依次遍历ep->asocs链表。这里的asocs就是存放多个 association 连接的链表。SCTP_SENDALL标志代表向asocs链表中的所有 association 连接发送数据包。所以asocs链表中至少要存在一个 association 节点。进入sctp_sendmsg_check_sflags函数后,该函数实现如下:

首先,检查asoc是否处于 CLOSED 状态,检查asoc是否处于监听状态,检查asoc 是否 shutdown。

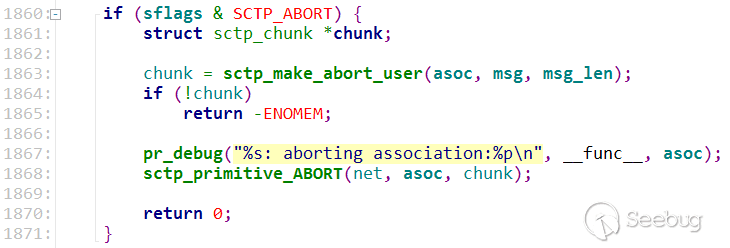

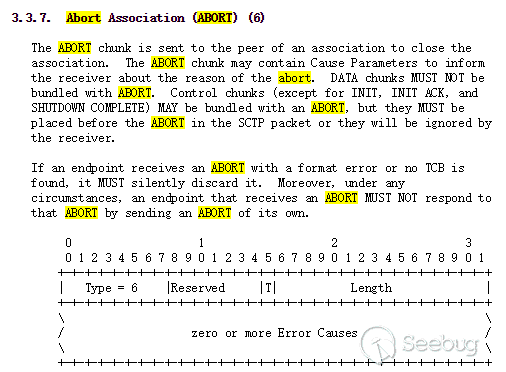

接下来,检查sflags是否为SCTP_ABORT,根据 rfc 文档可知 ABORT 的用法以及 ABORT 指令的数据包格式。SCTP_ABORT标志代表中止一个 association 连接,这个也是导致漏洞的关键。

行 1863,sctp_make_abort_user构造 ABORT 指令的 chunk;行 1868,调用sctp_primitive_ABORT发送中止一个 association 的 chunk。

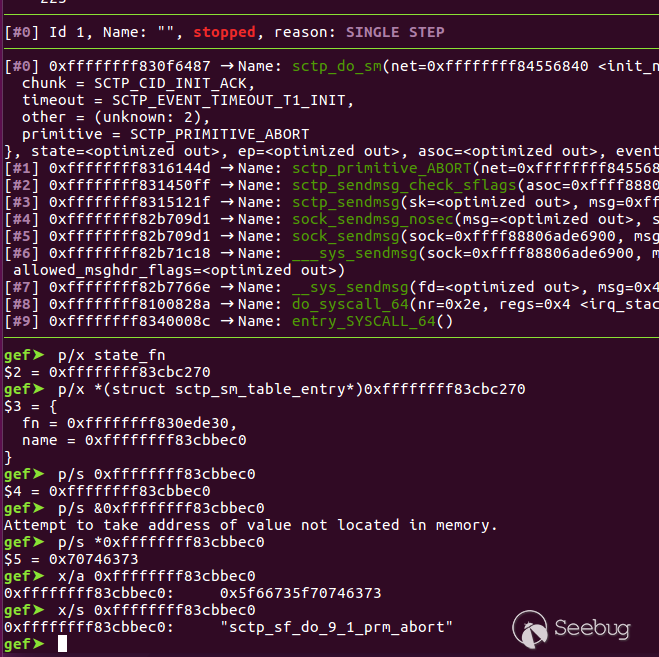

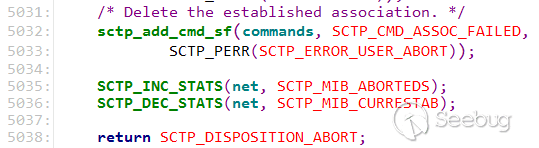

通过调试可知调用sctp_sf_do_9_1_prm_abort函数进行 ABORT 操作,该函数将会进行如下操作:

添加一条删除asoc的 commands,然后返回SCTP_DISPOSITION_ABORT。正常返回,继续分析,返回到sctp_do_sm函数中。

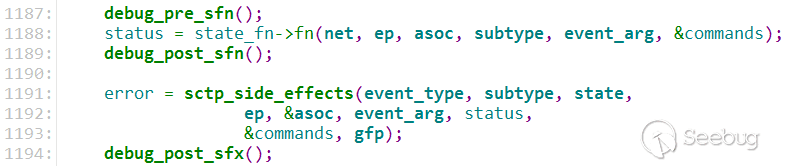

行 1188 正常返回后,行 1191 调用sctp_side_effects函数根据状态机对应的状态进行操作。

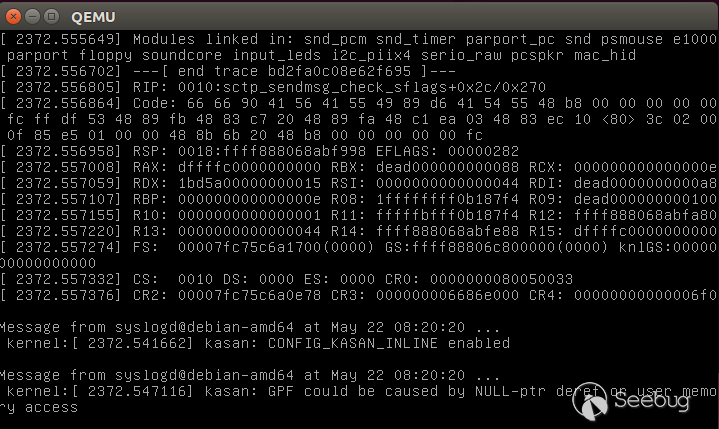

行 1246,将asoc置空,ABORT 标志代表中止一个 association 操作结束。从sctp_sendmsg_check_sflags函数返回到sctp_sendmsg函数中,宏list_for_each_entry循环中遍历获取第一个asoc节点时,进入sctp_sendmsg_check_sflags函数将第一个asoc置空,然后再进行遍历后面节点时,就发生了零地址引用导致漏洞发生。

四、漏洞复现

将sflags设置成 SENDALL | ABORT,保证进入list_for_each_entry循环和sctp_sendmsg_check_sflags()函数即可。在 4.20 内核下验证如下。由于该漏洞是NULL-PTR deref,即是零地址解引用,无法进一步利用。

五、 漏洞修复建议

该漏洞影响 Linux Kernel 4.19.x 和 4.20.x,建议更新到 version 4.20.8 或4.19.21。

补丁链接如下:

https://git.kernel.org/linus/ba59fb0273076637f0add4311faa990a5eec27c0

启明星辰积极防御实验室(ADLab)

ADLab成立于1999年,是中国安全行业最早成立的攻防技术研究实验室之一,微软MAPP计划核心成员,“黑雀攻击”概念首推者。截止目前,ADLab已通过CVE累计发布安全漏洞近1000个,通过 CNVD/CNNVD累计发布安全漏洞近500个,持续保持国际网络安全领域一流水准。实验室研究方向涵盖操作系统与应用系统安全研究、移动智能终端安全研究、物联网智能设备安全研究、Web安全研究、工控系统安全研究、云安全研究。研究成果应用于产品核心技术研究、国家重点科技项目攻关、专业安全服务等。

本文由 Seebug Paper 发布,如需转载请注明来源。本文地址:https://paper.seebug.org/938/

2097

2097

暂无认证

暂无认证

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?